Die Gefahren von OneNote-Dokumenten

Eine neue bösartige OneNote-Datei wurde entdeckt. OneNote-Dokumente sind Microsoft-Produkte und haben die Erweiterung “.one”. Trustwave fand die bösartige “.one”-Datei erstmals Anfang Dezember.

Die Experten erhielten die Datei mit einer typischen Phishing-E-Mail. Die “.one”-Datei bestand aus bösartigen Skripten, die PowerShell-Befehle enthielten. Diese bestanden aus Anweisungen, um Dateien (sog. Payloads) von der Domain des Bedrohungsakteurs – a0745450[.]xsph[.]ru – herunterzuladen.

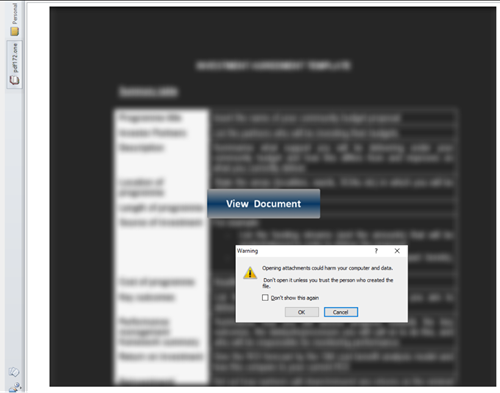

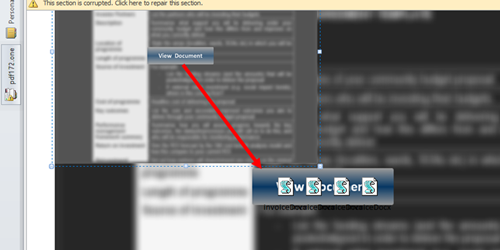

Die Datei lädt andere bösartige Komponenten nicht automatisch herunter. Sie verleitet den Benutzer dazu, die Skriptausführung zu starten, indem er auf die einzige angezeigte Schaltfläche klickt, doch darunter befindet sich ein bösartiges Skript.

Normalerweise warnt das System den Benutzer vor dem Öffnen einer Ausführungsdatei, aber diese Meldungen werden von den Benutzern häufig ignoriert.

Der weitere Weg der Malware ist schwer zu erkennen. Die Forscher behaupten, dass ein Formbook-Trojaner heruntergeladen wird, der aber jederzeit geändert werden kann.

Formbook selbst ist ein Malware-as-a-Service, aber der gesamte Angriff könnte Teil eines Phishing-as-a-Service-Angriffs sein, worüber wir bereits geschrieben haben. Hierbei ist es wahrscheinlich, dass die Malware Browserdaten stiehlt und Screenshots macht, und die Folgen können mit der Zeit immer größer werden.

Um die Risiken zu mindern, sollten Sie “.one”-Anhänge besser kennzeichnen, Mitarbeiter über Bedrohungen informieren und eine Mail Security Gateway Regeln konfigurieren. Es handelt sich (noch) nicht um einen typischen Angriff, aber je früher Sie sich vorbereiten, desto sicherer sind Sie.

Juliane Heinen

OneNote als Malware-Vektor — wenn Microsoft-Formate zur Waffe werden

Angreifer suchen ständig nach neuen Dateiformaten, die E-Mail-Filter passieren — OneNote war 2023 der Vektor der Wahl. Nachdem Microsoft 2022 VBA-Makros in Office-Dokumenten standardmäßig blockierte, wichen Angreifer auf alternative Formate aus. OneNote-Dateien (.one) waren besonders attraktiv: Sie wurden von vielen E-Mail-Gateways nicht als riskant eingestuft, ermöglichten eingebettete Skripte und waren für Nutzer vertraut. Das Muster wiederholt sich regelmäßig: Angreifer identifizieren Dateiformate, die von Sicherheitslösungen nicht oder unzureichend geprüft werden, und nutzen sie als Träger für Malware. Die Verteidigung muss daher formatunabhängig sein. Bei NEOSEC setzen wir auf: • E-Mail-Security mit Sandbox-Analyse: Anhänge werden in einer isolierten Umgebung geöffnet und auf verdächtiges Verhalten geprüft — unabhängig vom Dateiformat • Endpoint-Monitoring: PowerShell-Ausführung, ungewöhnliche Prozessbäume und Netzwerkverbindungen nach dem Öffnen von Dateien werden in Echtzeit erkannt • SIEM-Korrelation: Wenn ein Endpoint nach dem Öffnen eines E-Mail-Anhangs Verbindungen zu unbekannten Domains aufbaut, ist das ein hochprioritärer Alert Schützt Ihre E-Mail-Security auch vor unbekannten Dateiformaten? Wir prüfen das für Sie.

Trustwave SpiderLabs — Trojanized OneNote Document Leads to Formbook Malware (2023)