Doppeltes Ungemach: Henry Schein gleich zweimal von Ransomware-Angriffen betroffen

Henry Schein, ein in den Fortune 500 gelisteter US-amerikanischer Gesundheitskonzern mit Niederlassungen in 32 Ländern, wurde im Oktober 2023 zweimal innerhalb weniger Wochen von der Ransomware-Gruppe BlackCat (ALPHV) angegriffen. Der Fall zeigt, wie Angreifer nach einem ersten Einbruch im System verbleiben oder erneut eindringen können — und warum eine halbherzige Incident Response den Schaden vervielfacht.

Erster Angriff: 15. Oktober 2023

Henry Schein nahm mehrere Systeme als Reaktion auf den Angriff vom Netz. E-Mail- und Telefoninfrastruktur waren zeitweise nicht nutzbar. Das Unternehmen arbeitete teilweise mit Behelfsmitteln — tausende Bestellungen wurden per Telefon und Messenger entgegengenommen, was den Betrieb erheblich verlangsamte.

Die dreiwöchige forensische Untersuchung ergab, dass sich die Angreifer Zugang zu sensiblen Daten verschafft hatten: Lieferanteninformationen, Zahlungskartennummern und Bankkontodaten. BlackCat bekannte sich zum Angriff und nahm Henry Schein auf ihre Leak-Site auf.

Zweiter Angriff: Die erneute Verschlüsselung

Henry Schein identifizierte die Ursache der Störung und begann mit der Wiederherstellung von Systemen und Daten. An diesem Punkt griff BlackCat erneut ein und verschlüsselte die Daten ein zweites Mal — die Wiederherstellungsbemühungen waren vergeblich.

Ob die Angreifer zwischen den beiden Angriffen im System verblieben waren oder sich erneut Zugang verschafften, blieb unklar. Beide Szenarien sind gravierend:

- Persistenz: Die Angreifer waren nie vollständig entfernt worden — eine häufige Konsequenz unvollständiger Incident Response

- Erneuter Einbruch: Die initialen Einfallstore wurden nicht ausreichend geschlossen, sodass ein zweiter Einbruch möglich war

BlackCat/ALPHV: Professionelle Ransomware-Gruppe

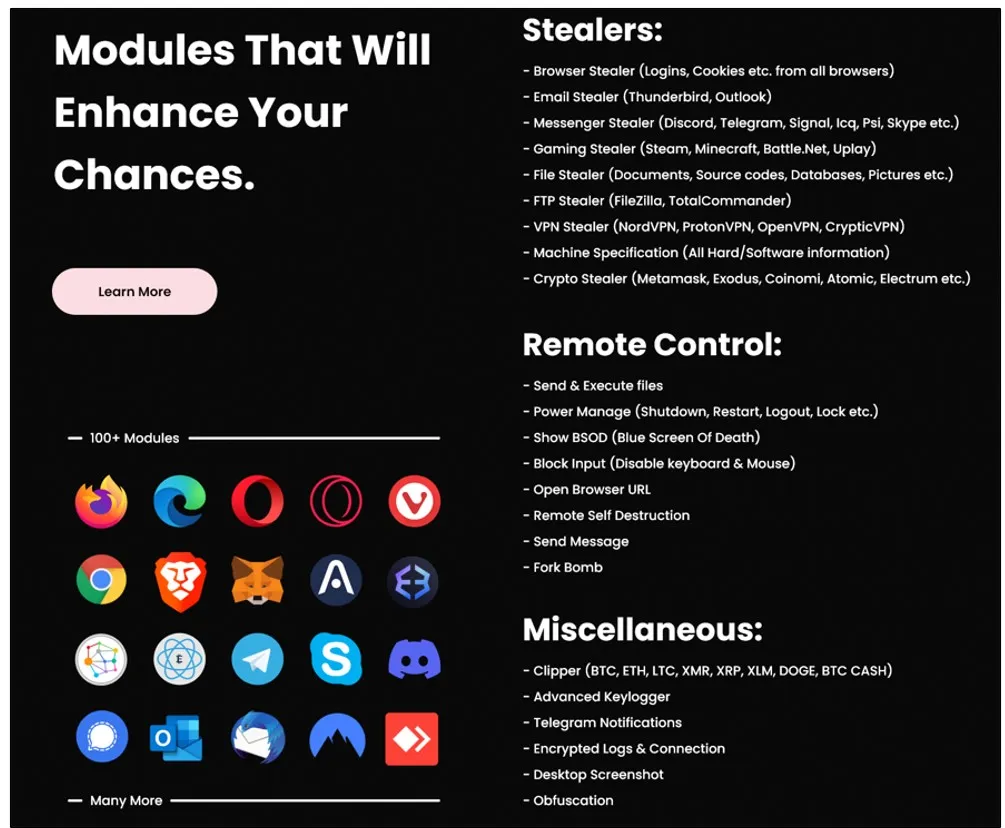

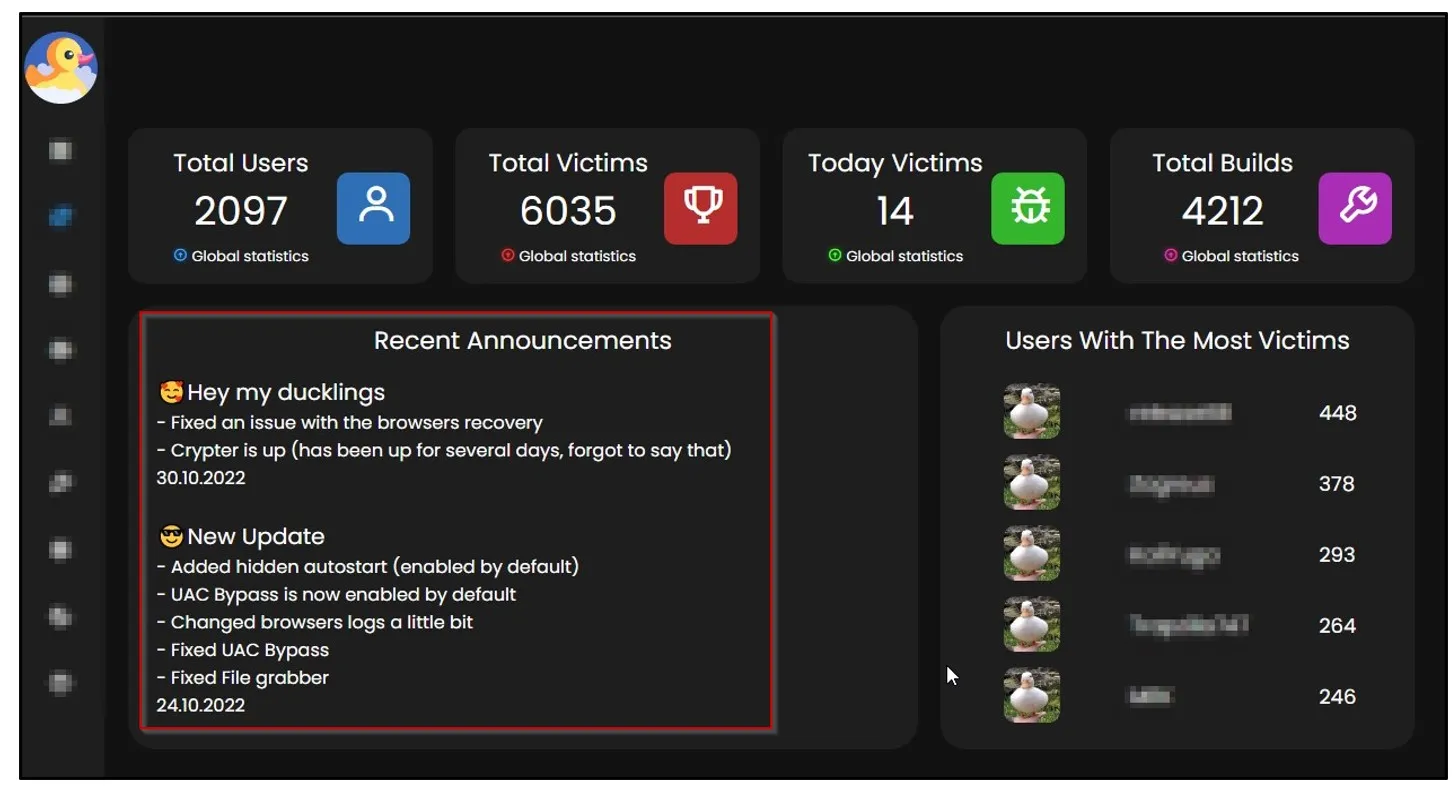

BlackCat (auch ALPHV genannt) war zum Zeitpunkt des Angriffs eine der aktivsten Ransomware-Gruppen weltweit. Die Gruppe operierte als Ransomware-as-a-Service und war bekannt für die Double-Extortion-Methode: Daten verschlüsseln und gleichzeitig mit Veröffentlichung drohen.

Im Dezember 2023 führte das FBI eine Disruption-Operation gegen BlackCat durch und übernahm temporär deren Leak-Site. Die Gruppe stellte den Betrieb Anfang 2024 ein — allerdings nicht ohne einen letzten Exit-Scam gegen ihre eigenen Affiliates.

Lehren für Incident Response

1. Vollständige Bereinigung vor Wiederherstellung

Systeme wiederherstellen, bevor die Angreifer vollständig aus dem Netzwerk entfernt sind, ist der häufigste und teuerste Fehler in der Incident Response. Bevor ein System wieder online geht, muss sichergestellt sein, dass keine Backdoors, persistenten Zugänge oder kompromittierten Accounts verbleiben.

2. Compromise Assessment nach jedem Vorfall

Nach einem Ransomware-Angriff reicht es nicht, die verschlüsselten Systeme aus Backups wiederherzustellen. Ein vollständiges Compromise Assessment muss klären: Wie sind die Angreifer eingedrungen? Welche Systeme waren betroffen? Welche Persistenz-Mechanismen wurden installiert? Welche Daten wurden exfiltriert?

3. Isolierte Backup-Infrastruktur

Backups müssen offline oder in einem isolierten Netzwerksegment vorgehalten werden. Wenn Angreifer Zugriff auf die Backup-Infrastruktur haben, können sie Backups vor der Verschlüsselung löschen oder manipulieren — und eine Wiederherstellung unmöglich machen.

4. Getestete Recovery-Prozesse

Henry Schein brauchte Wochen für die Wiederherstellung — und wurde mittendrin erneut angegriffen. Disaster-Recovery-Prozesse müssen regelmäßig getestet werden — nicht nur dokumentiert. Die Recovery-Zeit (RTO) muss bekannt und realistisch sein.

Handlungsempfehlungen

- Incident Response Plan testen: Mindestens einmal jährlich eine Tabletop Exercise durchführen, die ein Ransomware-Szenario simuliert

- Forensik vor Recovery: Niemals Systeme wiederherstellen, bevor die forensische Analyse den Angriffsvektor und alle Persistenz-Mechanismen identifiziert hat

- Backup-Isolation: 3-2-1-Regel konsequent umsetzen — mindestens eine Kopie offline und für Angreifer unzugänglich

- 24/7-Monitoring nach Vorfällen: In den Wochen nach einem Angriff ist erhöhte Wachsamkeit geboten — Angreifer kehren zurück