Cybercrime auf Industrieniveau – Europol et al. zerschlagen kriminellen Dienstleister

Europol, Eurojust und das FBI haben im Oktober 2025 ein weitreichendes Cybercrime-as-a-Service (CaaS)-Netzwerk zerschlagen. Sieben Personen wurden festgenommen, Server in Deutschland, den Niederlanden und der Tschechischen Republik beschlagnahmt. Das Netzwerk stellte anderen Kriminellen technische Infrastruktur, Schadsoftware, Hosting-Services und Zahlungssysteme zur Verfügung — ein vollständiges Ökosystem für Cyberkriminalität auf industriellem Niveau.

Cybercrime als Dienstleistung: Das Geschäftsmodell

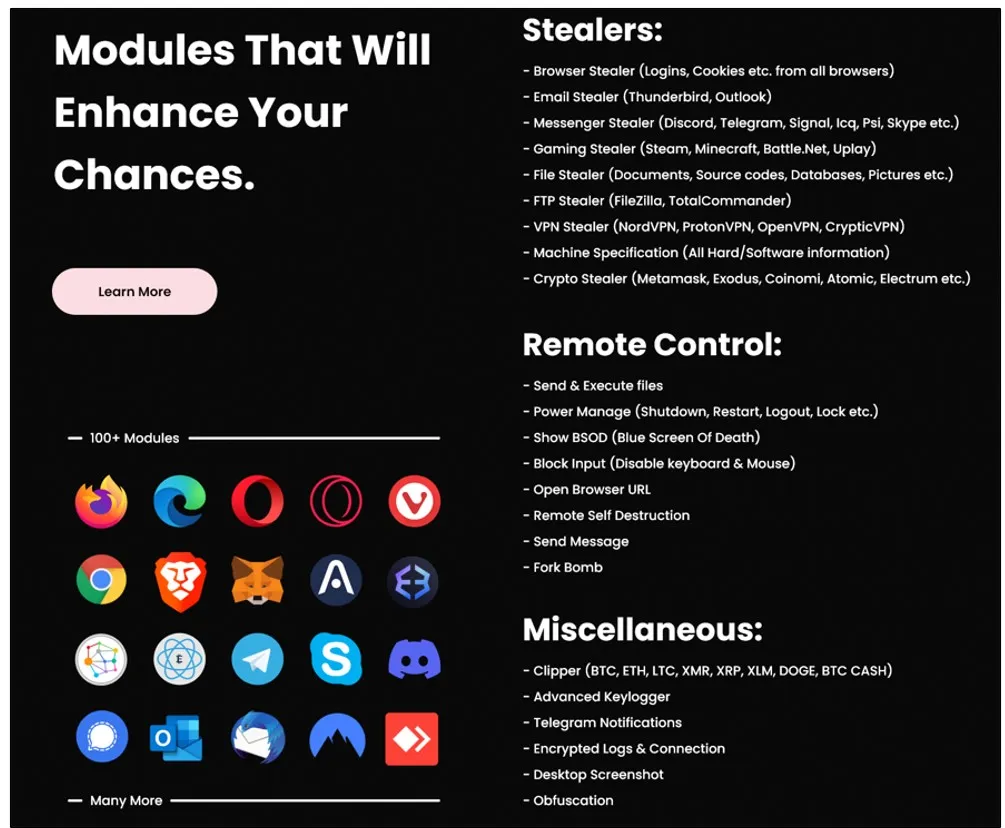

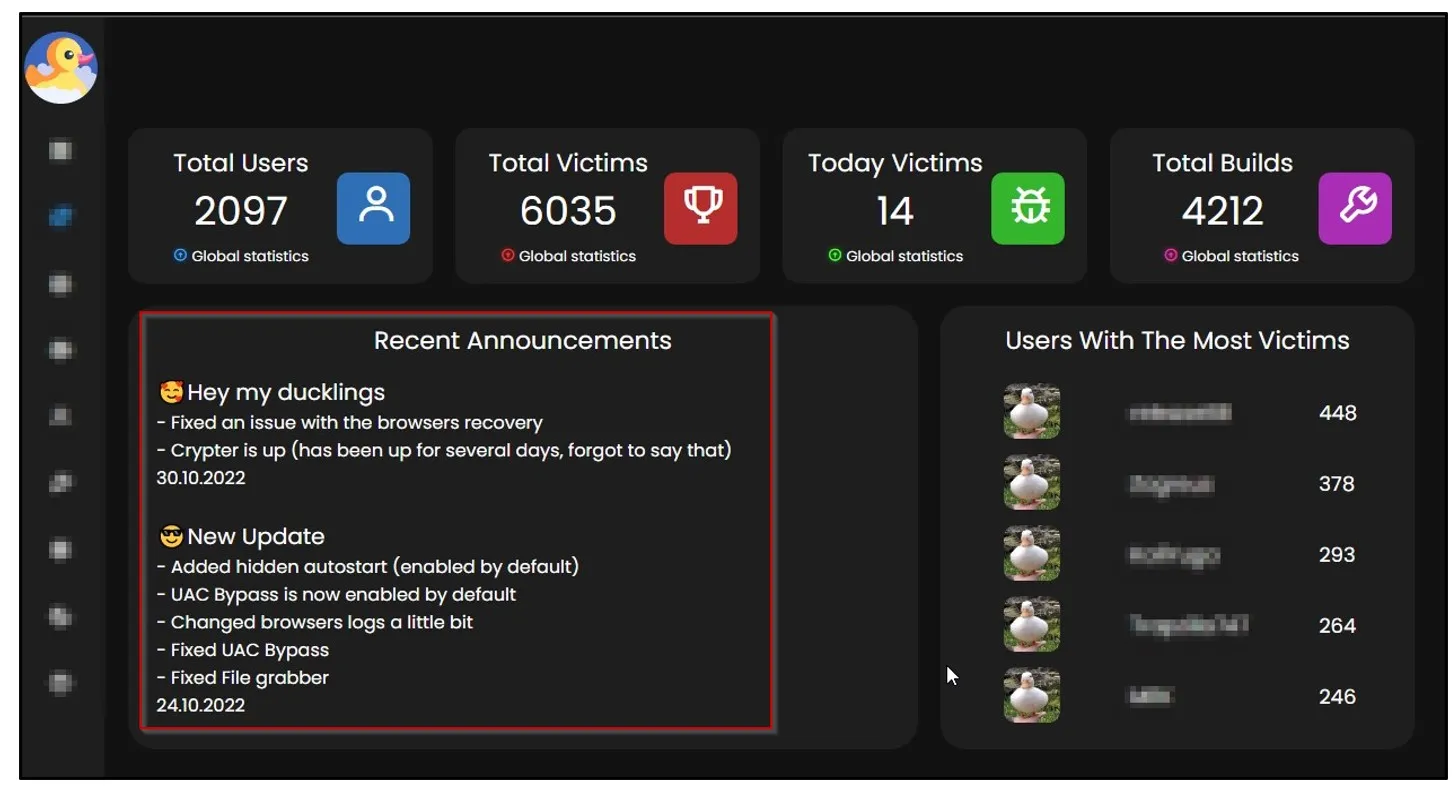

Das zerschlagene Netzwerk operierte nach einem Modell, das in der Cybercrime-Szene zunehmend Standard ist: Arbeitsteilung und Spezialisierung. Statt alle Schritte eines Angriffs selbst durchzuführen, nutzen Cyberkriminelle spezialisierte Dienstleister:

- Initial Access Broker verkaufen gestohlene Zugangsdaten und kompromittierte Systeme

- Bulletproof Hosting Provider betreiben Server, die Takedown-Anfragen ignorieren

- Malware-Entwickler erstellen und aktualisieren Schadsoftware als SaaS-Produkt

- Money Mules und Krypto-Mixer waschen die Erlöse

Laut Europol war das zerschlagene Netzwerk ein zentraler Bestandteil mehrerer größerer Ransomware-Kampagnen und diente als technischer Backbone für Betrugs- und Erpressungsoperationen. Die Ermittlungen deckten auf, dass Angriffe auf Banken, Unternehmen und öffentliche Einrichtungen europaweit koordiniert wurden.

Die Industrialisierung der Cyberkriminalität

Der Fall reiht sich ein in eine Serie internationaler Takedowns: Emotet (2021), Hive Ransomware (2023), LockBit (2024, Operation Cronos) und Qakbot (2023). Jede Zerschlagung zeigt dasselbe Muster: Professionelle Organisationsstrukturen, arbeitsteilige Prozesse und globale Infrastruktur.

Der Europol Internet Organised Crime Threat Assessment (IOCTA) 2024 bestätigt den Trend: CaaS-Plattformen sind der primäre Wachstumstreiber für Cyberkriminalität. Sie ermöglichen es technisch wenig versierten Akteuren, ausgefeilte Angriffe durchzuführen — die Eintrittsbarriere sinkt, das Angriffsvolumen steigt.

Für Unternehmen bedeutet das eine unbequeme Wahrheit: Die Gegenseite professionalisiert sich schneller als viele Verteidigungsarchitekturen. Wer seine eigene Sicherheit nicht ebenfalls industrialisiert — mit automatisierter Erkennung, 24/7-Monitoring und dokumentierten Prozessen — spielt gegen Gegner, die nach Wirtschaftlichkeitsprinzipien operieren.

Was Takedowns bewirken — und was nicht

Takedowns wie dieser sind wichtig: Sie unterbrechen kriminelle Infrastruktur, schaffen Ermittlungserkenntnisse und demonstrieren die Handlungsfähigkeit der Strafverfolgung. Aber sie lösen das Problem nicht grundsätzlich. Innerhalb von Wochen oder Monaten entstehen neue Plattformen, die die Lücke füllen.

Die Konsequenz für die Verteidigung: Nicht auf die Zerschlagung einzelner Netzwerke hoffen, sondern die eigene Resilienz aufbauen.

Handlungsempfehlungen

- Threat Intelligence nutzen: IOCs aus Europol-Berichten und CISA-Advisories in die eigene Erkennung einbinden

- SIEM mit aktuellen Detektionsregeln: Die Angriffsmuster der zerschlagenen CaaS-Plattformen sind bekannt — Detektionsregeln für die typischen TTPs (Phishing, Credential Theft, Lateral Movement, Ransomware Deployment) sollten aktuell sein

- Incident-Response-Bereitschaft: Wenn CaaS-Kunden nach einem Takedown unter Druck geraten, können hastig durchgeführte Angriffe zunehmen. Die Wochen nach einem großen Takedown sind oft besonders aktiv

- Lieferkettensicherheit: Prüfen, ob eigene Dienstleister oder Zulieferer von dem zerschlagenen Netzwerk betroffen waren